Com o avanço da Indústria 4.0 e a crescente digitalização de processos produtivos, a segurança cibernética se tornou um elemento essencial na automação industrial. A conectividade traz inúmeros benefícios — como eficiência, análise de dados em tempo real e otimização da produção — mas também amplia a superfície de ataque a ameaças cibernéticas. A WAGO, empresa referência global em automação e conectividade elétrica, desenvolve soluções robustas para proteger sistemas industriais, garantindo operações seguras e confiáveis.

O Novo Cenário da Indústria Digital

Tradicionalmente, os sistemas industriais operavam de maneira isolada, com pouco ou nenhum contato com redes externas. Entretanto, a necessidade de integração com sistemas corporativos, nuvens industriais e acesso remoto transformou esse panorama. Essa conectividade proporciona eficiência e inovação, mas também expõe as operações industriais a riscos antes inexistentes.

De acordo com a ISA (International Society of Automation), mais de 60% das indústrias já sofreram tentativas de ataque cibernético. Diante disso, a segurança cibernética deixou de ser opcional para se tornar uma exigência estratégica.

Principais Ameaças Cibernéticas na Automação

As ameaças cibernéticas são cada vez mais sofisticadas e direcionadas. As principais incluem:

1. Malware (Vírus, Worms, Trojans)

Softwares maliciosos que podem corromper arquivos, assumir controle do sistema ou espioná-lo. No ambiente industrial, isso pode significar a paralisação de linhas de produção ou a manipulação de dados críticos.

2. Ransomware

Ataques que criptografam dados e exigem resgate financeiro para sua liberação. Em ambientes industriais, podem causar prejuízos milionários ao interromper operações essenciais.

3. Spyware

Programas que monitoram secretamente as atividades de um sistema, coletando informações sensíveis sem consentimento.

4. Ataques de Negação de Serviço (DDoS)

Sobrecarregam servidores ou redes, tornando sistemas industriais inacessíveis e prejudicando a continuidade operacional.

5. Port Scanning e Exploração de Vulnerabilidades

Técnicas usadas para mapear sistemas e identificar pontos fracos que possam ser explorados em invasões.

Normas e Regulamentações Essenciais

Para estruturar uma defesa eficiente, é fundamental seguir padrões internacionais e legislações:

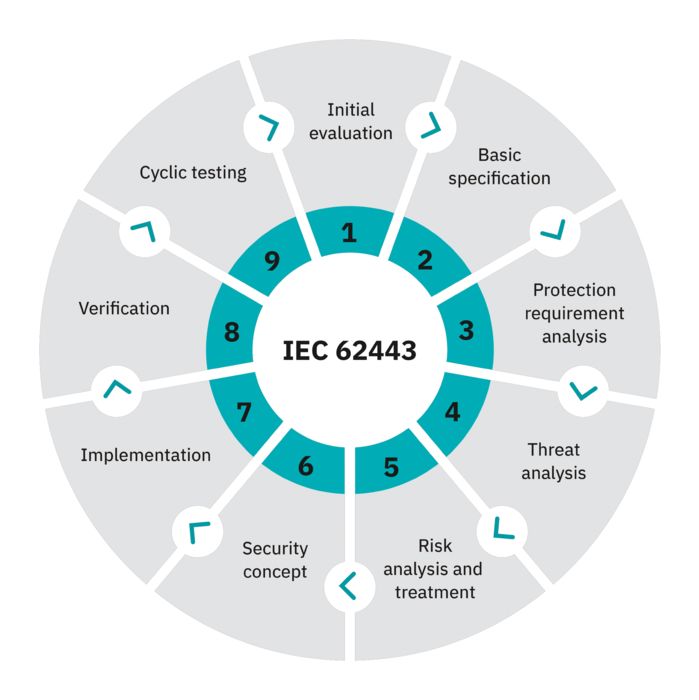

➡ IEC 62443

Conjunto de normas internacionais específicas para segurança cibernética de sistemas de automação e controle industrial (IACS). Define requisitos para fabricantes, integradores e operadores.

➡ ISO/IEC 27001

Norma internacional que especifica requisitos para um Sistema de Gestão de Segurança da Informação (SGSI), aplicável a qualquer organização.

➡ Lei Geral de Proteção de Dados (LGPD)

Regulamenta o tratamento de dados pessoais no Brasil, impondo obrigações relacionadas à segurança e à privacidade de informações.

Estratégias Fundamentais de Proteção

O conceito de segurança na automação deve ser aplicado de maneira holística, com medidas técnicas, organizacionais e comportamentais:

🔒 Defesa em Profundidade

Implementação de múltiplas camadas de segurança, desde o hardware até o software, incluindo firewalls, criptografia, autenticação multifatorial, entre outras.

🔒 Segmentação de Redes (Zonas e Conduítes)

Dividir a rede em segmentos distintos reduz o risco de que uma violação em um sistema comprometa toda a infraestrutura.

🔒 Monitoramento Contínuo e Análise de Logs

Monitoramento em tempo real, com análise constante de eventos suspeitos e rápida resposta a incidentes.

🔒 Capacitação e Treinamento

Usuários e operadores devem ser constantemente treinados sobre boas práticas de segurança e conscientização sobre ameaças.

Soluções WAGO para Segurança Cibernética na Automação Industrial

A WAGO possui um portfólio completo que atende aos requisitos mais rigorosos de segurança cibernética, alinhado às melhores práticas internacionais:

Controladores Programáveis (PFC)

- Criptografia embutida: Proteção de dados durante a transmissão com protocolos como TLS.

- Firewall integrado: Controle do tráfego e bloqueio de acessos indesejados.

- VPN (IPsec ou OpenVPN): Comunicação segura entre unidades industriais e a sede, ou com a nuvem.

- Proteção contra sobrecarga: Controle de integridade de dados e limitação de tentativas de conexão.

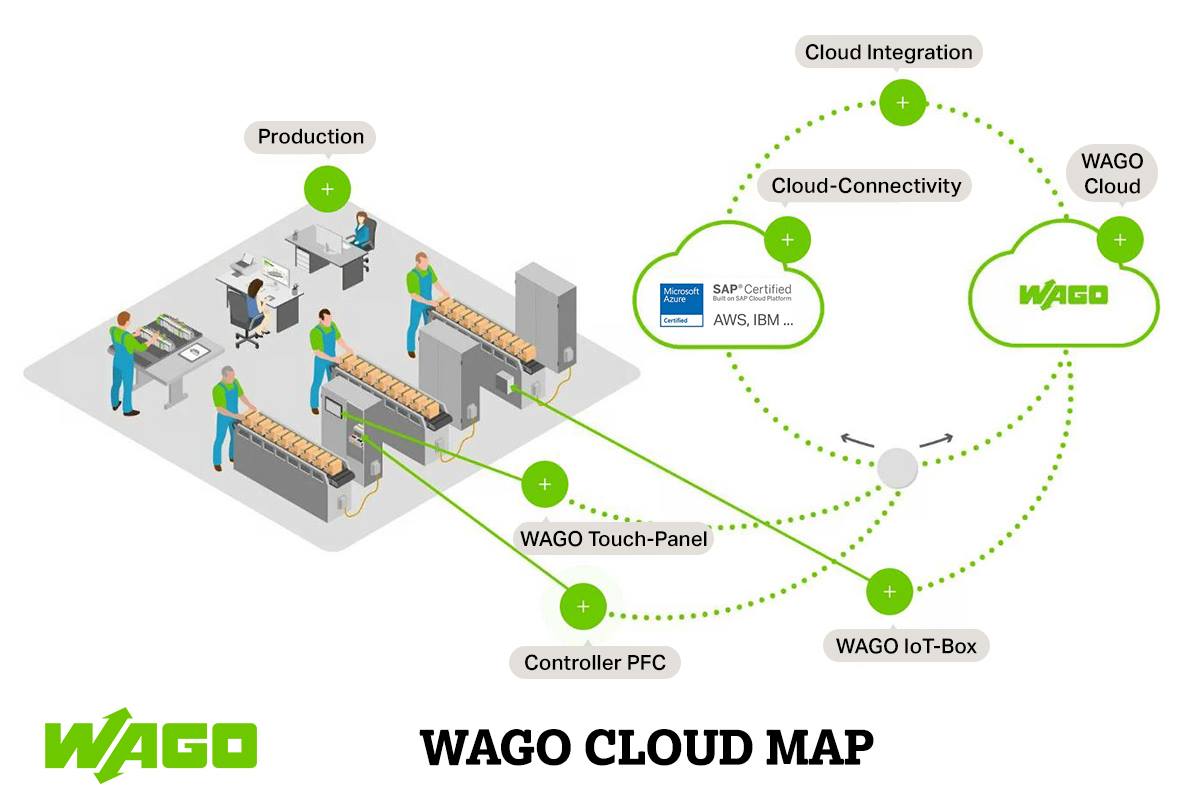

Conectividade Segura com a Nuvem

Os controladores da WAGO são preparados para conectar-se à WAGO Cloud e a outras plataformas industriais (IIoT) com segurança. Utilizam criptografia ponta a ponta, mantendo a integridade e confidencialidade dos dados.

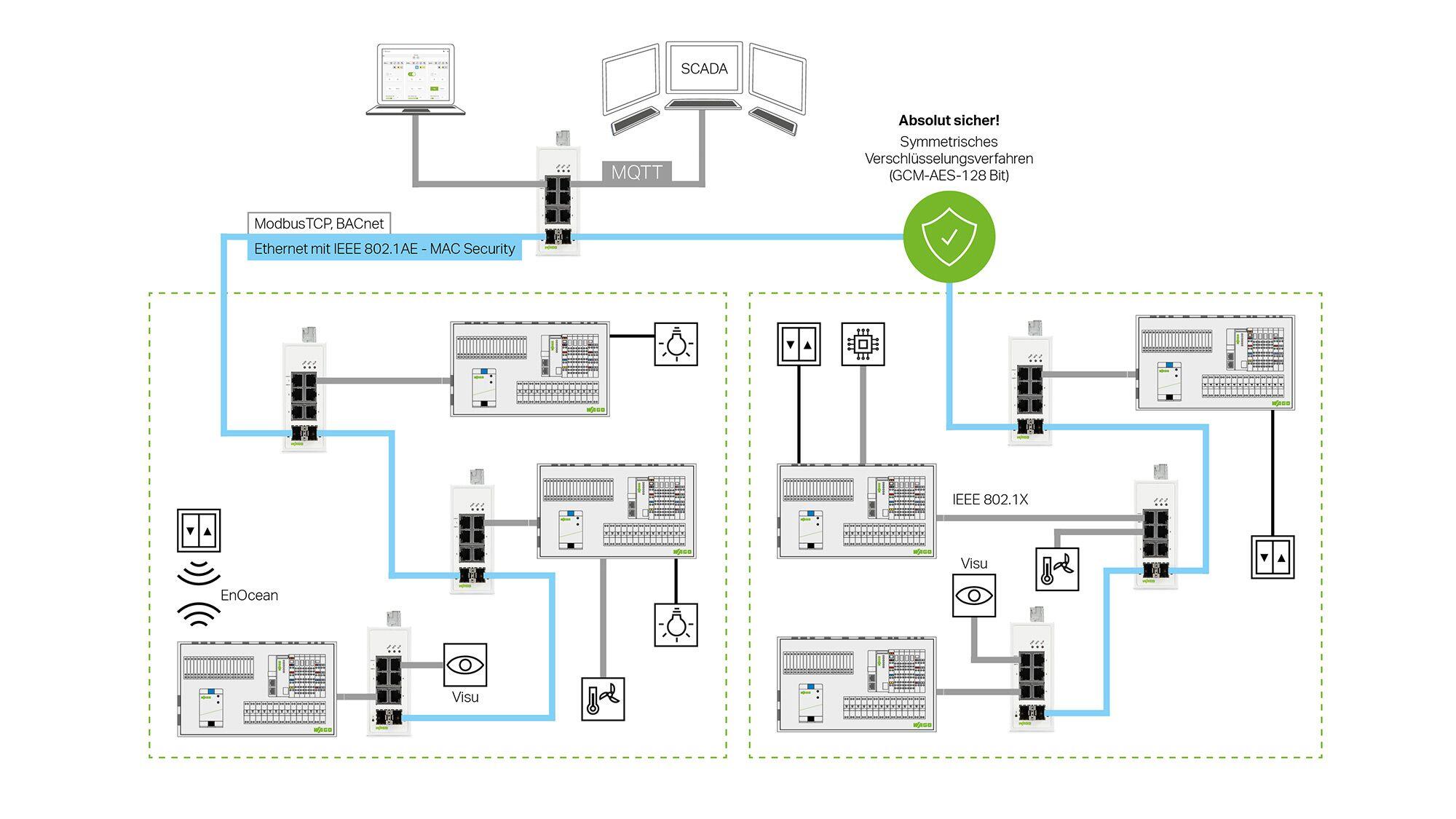

Switches Gerenciáveis com VLAN e Firewall

VLANs: Criam segmentos isolados dentro da rede, limitando a propagação de possíveis ataques.

- Firewall embutido: Regras de segurança configuráveis para controlar o tráfego de rede.

- Alta robustez industrial: Operação confiável mesmo em ambientes severos, com proteção contra surtos elétricos e vibrações.

Software de Configuração e Diagnóstico

Ferramentas que permitem a configuração segura dos dispositivos, monitoramento de status e diagnóstico remoto, minimizando a necessidade de intervenções físicas e reduzindo riscos.

Benefícios das Soluções de Segurança Cibernética na Indústria

✔ Redução de riscos operacionais: Minimiza vulnerabilidades que poderiam resultar em paradas de produção ou acidentes.

✔ Proteção de ativos críticos: Preserva o valor dos dados e sistemas industriais.

✔ Atendimento a normas e legislações: Garante conformidade com requisitos legais e evita sanções.

✔ Fortalecimento da imagem corporativa: Demonstra compromisso com a segurança e a confiabilidade aos clientes e parceiros.

✔ Preparação para o futuro: Estrutura tecnológica alinhada às tendências da Indústria 4.0 e IIoT.

Como Implementar a Segurança Cibernética na Sua Empresa?

- Mapeie seus ativos industriais: Identifique os sistemas e dispositivos críticos.

- Realize análise de riscos: Avalie vulnerabilidades e potenciais impactos.

- Implemente soluções de segurança: Incluindo hardware, software e políticas organizacionais.

- Capacite sua equipe: Segurança cibernética também é responsabilidade humana.

- Monitore e atualize constantemente: A ameaça cibernética é dinâmica, exigindo vigilância contínua.

Comentário